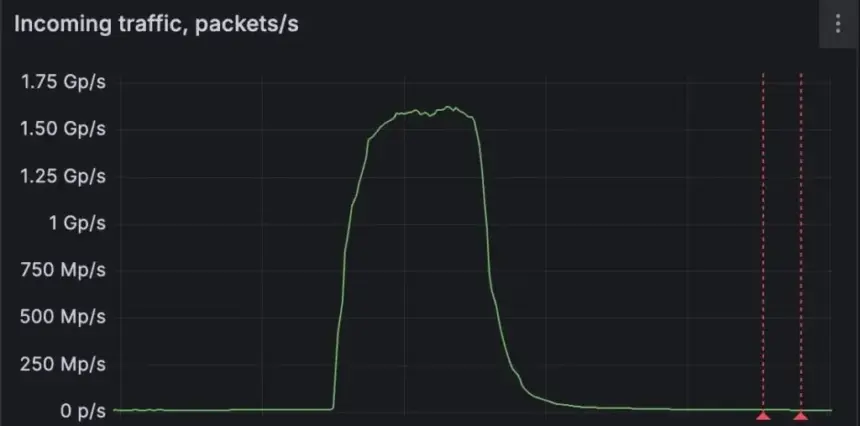

ইউরোপের একটি DDoS (Distributed Denial-of-Service) মিটিগেশন সেবা প্রোভাইডারকে লক্ষ্য করে একটি অভূতপূর্ব বড় আকারের ডিস্ট্রিবিউটেড ডিনায়াল-অফ-সার্ভিস আক্রমণ চালানো হয়েছে, যা প্রতি সেকেন্ডে ১.৫ বিলিয়ন প্যাকেট (১.৫ Bpps) পর্যন্ত পৌঁছেছে। এই হামলাটি হাজার হাজার আক্রান্ত IoT (Internet of Things) ডিভাইস এবং MikroTik রাউটার থেকে উদ্ভূত হয়েছে, এবং FastNetMon নামক একটি কোম্পানি এটি প্রতিরোধ করেছে, যারা সার্ভিস ব্যাহতির বিরুদ্ধে সুরক্ষা প্রদান করে।

FastNetMon-এর একটি প্রেস রিলিজে বলা হয়েছে, “এই আক্রমণটি প্রতি সেকেন্ডে ১.৫ বিলিয়ন প্যাকেট (১.৫ Gpps) পর্যন্ত পৌঁছেছে—যা প্রকাশ্যে ঘোষিত সবচেয়ে বড় প্যাকেট-রেট ফ্লাডগুলোর একটি।” কোম্পানি আরও ব্যাখ্যা করেছে, “ম্যালিসিয়াস ট্রাফিকটি মূলত একটি UDP ফ্লাড ছিল, যা আক্রান্ত কাস্টমার-প্রেমিসেস ইকুইপমেন্ট (CPE) থেকে চালানো হয়েছে, যার মধ্যে IoT ডিভাইস এবং রাউটার অন্তর্ভুক্ত। এটি বিশ্বব্যাপী ১১,০০০-এর বেশি ইউনিক নেটওয়ার্ক থেকে উদ্ভূত হয়েছে।”

FastNetMon লক্ষ্যবস্তু কাস্টমারের নাম প্রকাশ করেনি, কিন্তু তাদের DDoS স্ক্রাবিং প্রোভাইডার হিসেবে বর্ণনা করেছে। এই সেবাগুলো DDoS আক্রমণের সময় ম্যালিসিয়াস ট্রাফিক ফিল্টার করতে বিশেষজ্ঞ, যাতে প্যাকেট ইন্সপেকশন, রেট লিমিটিং, CAPTCHA এবং অ্যানোমালি ডিটেকশনের মতো কৌশল ব্যবহার করা হয়। আক্রমণটি রিয়েল-টাইমে শনাক্ত করা হয়েছে এবং কাস্টমারের DDoS স্ক্রাবিং ফ্যাসিলিটি ব্যবহার করে মিটিগেশন অ্যাকশন নেওয়া হয়েছে। এর মধ্যে এজ রাউটারগুলোতে অ্যাকসেস কন্ট্রোল লিস্ট (ACL) ডেপ্লয় করা হয়েছে, যা অ্যামপ্লিফিকেশন ক্যাপাবিলিটির জন্য পরিচিত।

এই আক্রমণের খবর এসেছে মাত্র কয়েকদিন পরে ইন্টারনেট ইনফ্রাস্ট্রাকচার জায়ান্ট Cloudflare ঘোষণা করেছে যে তারা ইতিহাসের সবচেয়ে বড় ভলিউমেট্রিক DDoS আক্রমণ প্রতিরোধ করেছে, যা ১১.৫ টেরাবিট প্রতি সেকেন্ড (Tbps) এবং ৫.১ বিলিয়ন প্যাকেট প্রতি সেকেন্ড (Bpps) পর্যন্ত পৌঁছেছে। উভয় আক্রমণেই লক্ষ্য ছিল রিসিভিং এন্ডের প্রসেসিং ক্যাপাবিলিটি শেষ করে সার্ভিস আউটেজ সৃষ্টি করা।

FastNetMon-এর প্রতিষ্ঠাতা Pavel Odintsov মন্তব্য করেছেন যে এই বিশালকায় আক্রমণের প্রবণতা খুবই বিপজ্জনক হয়ে উঠেছে, এবং আক্রান্ত কনজ্যুমার হার্ডওয়্যারের এই ম্যাস-স্কেল ওয়েপনাইজেশন রোধ করতে ইন্টারনেট সার্ভিস প্রোভাইডার (ISP) লেভেলে হস্তক্ষেপ জরুরি। “এই কেসটিকে বিশেষ করে করে তুলেছে বিতরণকৃত সোর্সের বিশাল সংখ্যা এবং দৈনন্দিন নেটওয়ার্কিং ডিভাইসের অপব্যবহার। প্রো-অ্যাকটিভ ISP-লেভেল ফিল্টারিং ছাড়া, আক্রান্ত কনজ্যুমার হার্ডওয়্যারকে ম্যাসিভ স্কেলে অস্ত্রে পরিণত করা যায়,” বলেছেন FastNetMon।

Odintsov আরও বলেছেন, “ইন্ডাস্ট্রি অবশ্যই ISP লেভেলে ডিটেকশন লজিক বাস্তবায়ন করতে হবে, যাতে আক্রমণগুলো স্কেল করার আগেই আউটগোয়িং আক্রমণগুলো রোধ করা যায়।” এই ঘটনা সাইবার হুমকির ক্রমবর্ধমান মাত্রা তুলে ধরে, যা বাংলাদেশের মতো দেশের ডিজিটাল অবকাঠামোকেও সতর্ক করে—কারণ IoT ডিভাইসের ব্যবহার বাড়ার সঙ্গে সঙ্গে এমন আক্রমণের ঝুঁকি বেড়ে যাচ্ছে।