সাইবার নিরাপত্তা গবেষকরা একটি ক্ষতিকর এনপিএম প্যাকেজ সম্পর্কে সতর্ক করেছেন, যা কৃত্রিম বুদ্ধিমত্তা (এআই) ব্যবহার করে তৈরি করা হয়েছে এবং এতে একটি ক্রিপ্টোকারেন্সি ওয়ালেট ড্রেনার লুকানো ছিল। এই প্যাকেজটি, @kodane/patch-manager, দাবি করে যে এটি “উচ্চ-কার্যক্ষমতার নোড.জেএস অ্যাপ্লিকেশনের জন্য উন্নত লাইসেন্স যাচাই এবং রেজিস্ট্রি অপ্টিমাইজেশন ইউটিলিটি” প্রদান করে। এটি ২৮ জুলাই, ২০২৫-এ “কোডানে” নামে একটি ব্যবহারকারী দ্বারা এনপিএম-এ আপলোড করা হয়েছিল। প্যাকেজটি বর্তমানে রেজিস্ট্রি থেকে সরানো হয়েছে, তবে তার আগে এটি ১৫০০-এর বেশি ডাউনলোড আকর্ষণ করেছিল।

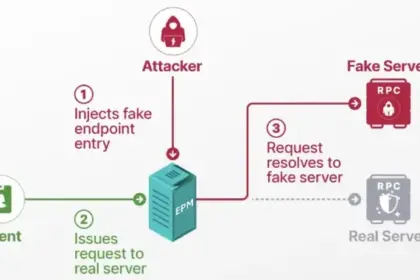

সফটওয়্যার সাপ্লাই চেইন নিরাপত্তা কোম্পানি সেফটি, যারা এই লাইব্রেরি আবিষ্কার করেছে, জানিয়েছে যে প্যাকেজটির সোর্স কোডে সরাসরি ক্ষতিকর বৈশিষ্ট্যগুলো প্রচার করা হয়েছে, এটিকে “উন্নত স্টিলথ ওয়ালেট ড্রেনার” হিসেবে উল্লেখ করা হয়েছে। প্যাকেজটির পোস্টইনস্টল স্ক্রিপ্ট উইন্ডোজ, লিনাক্স এবং ম্যাকওএস সিস্টেমে লুকানো ডিরেক্টরিতে এর পেলোড স্থাপন করে এবং তারপর “sweeper-monitor-production.up.railway[.]app” নামে একটি কমান্ড-অ্যান্ড-কন্ট্রোল (সিটু) সার্ভারের সঙ্গে সংযোগ স্থাপন করে।

সেফটির প্রধান গবেষক পল ম্যাককার্টি জানিয়েছেন, “স্ক্রিপ্টটি আক্রান্ত হোস্টের জন্য একটি অনন্য মেশিন আইডি কোড তৈরি করে এবং তা সিটু সার্ভারের সঙ্গে শেয়ার করে।” তিনি আরও বলেন, সিটু সার্ভারে দুটি আক্রান্ত মেশিনের তালিকা রয়েছে।

এনপিএম ইকোসিস্টেমে পোস্টইনস্টল স্ক্রিপ্টগুলো প্রায়শই উপেক্ষিত আক্রমণের পথ হিসেবে কাজ করে। এগুলো প্যাকেজ ইনস্টলের পর স্বয়ংক্রিয়ভাবে চলে, ফলে ব্যবহারকারীরা প্যাকেজটি ম্যানুয়ালি চালানো ছাড়াই আক্রান্ত হতে পারে। এটি সিআই/সিডি পরিবেশে বিশেষভাবে বিপজ্জনক, যেখানে নিয়মিত মানুষের পর্যালোচনা ছাড়াই ডিপেন্ডেন্সি আপডেট করা হয়।

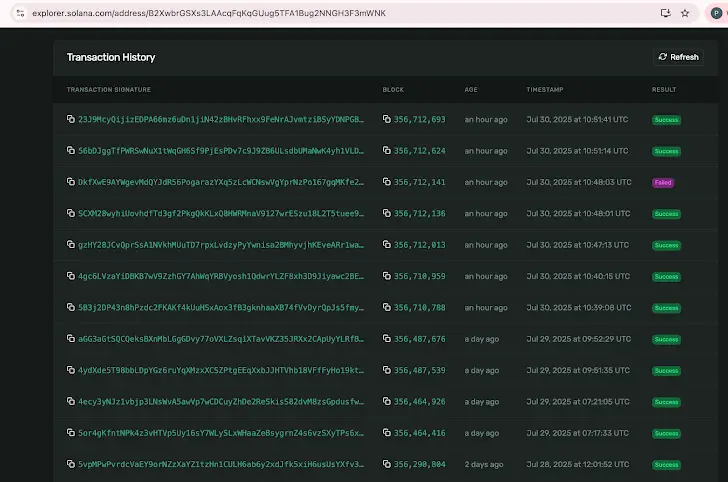

এই ম্যালওয়্যারটি সিস্টেমে ওয়ালেট ফাইলের উপস্থিতি স্ক্যান করে এবং পাওয়া গেলে সোলানা ব্লকচেইনের একটি হার্ড-কোডেড ওয়ালেট ঠিকানায় সমস্ত তহবিল সরিয়ে নেয়। যদিও ওপেন-সোর্স রিপোজিটরিতে ক্রিপ্টোকারেন্সি ড্রেনার আগেও শনাক্ত হয়েছে, @kodane/patch-manager-কে আলাদা করে তুলেছে এনথ্রপিকের ক্লদ এআই চ্যাটবট ব্যবহারের ইঙ্গিত।

এর মধ্যে রয়েছে ইমোজির ব্যবহার, বিস্তারিত জাভাস্ক্রিপ্ট কনসোল লগিং মেসেজ, ভালোভাবে লেখা এবং বর্ণনামূলক মন্তব্য, ক্লদ-জনিত মার্কডাউন ফাইলের সঙ্গে সামঞ্জস্যপূর্ণ README.md ফাইল এবং কোড পরিবর্তনকে “উন্নত” হিসেবে উল্লেখ করার ক্লদের ধরন।

সেফটির পল ম্যাককার্টি বলেন, “এই আবিষ্কারটি দেখায় যে হুমকি সৃষ্টিকারীরা কীভাবে এআই ব্যবহার করে আরও বিশ্বাসযোগ্য এবং বিপজ্জনক ম্যালওয়্যার তৈরি করছে।”

এই ঘটনা সফটওয়্যার সাপ্লাই চেইন নিরাপত্তার ক্রমবর্ধমান উদ্বেগকে তুলে ধরে, যেখানে এআই-জনিত প্যাকেজগুলো প্রচলিত প্রতিরক্ষা ব্যবস্থাকে এড়িয়ে যেতে পারে, এমনকি নিরীহ বা সহায়ক বলে মনে হতে পারে। এটি প্যাকেজ রক্ষণাবেক্ষণকারী এবং নিরাপত্তা দলগুলোর জন্য চ্যালেঞ্জ বাড়িয়ে দিয়েছে, যাদের এখন শুধু পরিচিত ম্যালওয়্যার নয়, বরং ক্রমশ পরিশীলিত, এআই-সহায়তায় চালিত হুমকির দিকেও নজর রাখতে হবে, যা এনপিএমের মতো বিশ্বস্ত ইকোসিস্টেমকে শোষণ করে।