মাইক্রোসফট বৃহস্পতিবার সতর্ক করে বলেছে, রাশিয়ার রাষ্ট্র-সমর্থিত হ্যাকাররা মস্কোর বিদেশি দূতাবাসগুলোকে লক্ষ্য করে কাস্টম ম্যালওয়্যার ব্যবহার করছে, যা ইন্টারনেট সার্ভিস প্রোভাইডার (আইএসপি) স্তরে অ্যাডভার্সারি-ইন-দ্য-মিডল (এআইটিএম) হামলার মাধ্যমে ইনস্টল করা হচ্ছে। এই প্রচারণা গত বছর থেকে চলছে এবং রাশিয়ার আইএসপিগুলোর মাধ্যমে পরিচালিত হচ্ছে, যারা সরকারের পক্ষে কাজ করতে বাধ্য।

হ্যাকারদের কৌশল: সিক্রেট ব্লিজার্ড এবং অ্যাপোলোশ্যাডো

মাইক্রোসফট এই হ্যাকিং গ্রুপটিকে “সিক্রেট ব্লিজার্ড” নামে ট্র্যাক করে, যারা টার্লা, ভেনমাস বিয়ার, ইউরোবুরোস, স্নেক, ব্লু পাইথন, রেথ, এটিজি২৬, এবং ওয়াটারবাগ নামেও পরিচিত। এই গ্রুপটি বিশ্বের সবচেয়ে সক্রিয় এবং অত্যাধুনিক রাষ্ট্র-সমর্থিত হ্যাকিং গ্রুপগুলোর মধ্যে একটি, যা ১৯৯৬ সাল থেকে সক্রিয়। মার্কিন সাইবারসিকিউরিটি অ্যান্ড ইনফ্রাস্ট্রাকচার সিকিউরিটি এজেন্সি (সিআইএসএ) অনুসারে, এটি রাশিয়ার ফেডারেল সিকিউরিটি সার্ভিসের (এফএসবি) একটি ইউনিট।

এই প্রচারণার মূল লক্ষ্য হলো দূতাবাসের কর্মীদের কম্পিউটারে “অ্যাপোলোশ্যাডো” নামক কাস্টম ম্যালওয়্যার ইনস্টল করা। এই ম্যালওয়্যার একটি টিএলএস রুট সার্টিফিকেট ইনস্টল করে, যা হ্যাকারদের দূতাবাসের সিস্টেমে পরিদর্শিত বিশ্বস্ত ওয়েবসাইটগুলোকে ক্রিপ্টোগ্রাফিকভাবে নকল করতে দেয়। এটি তাদের দীর্ঘমেয়াদী অ্যাক্সেস বজায় রাখতে এবং গোয়েন্দা তথ্য সংগ্রহ করতে সক্ষম করে।

কীভাবে হামলা চালানো হয়?

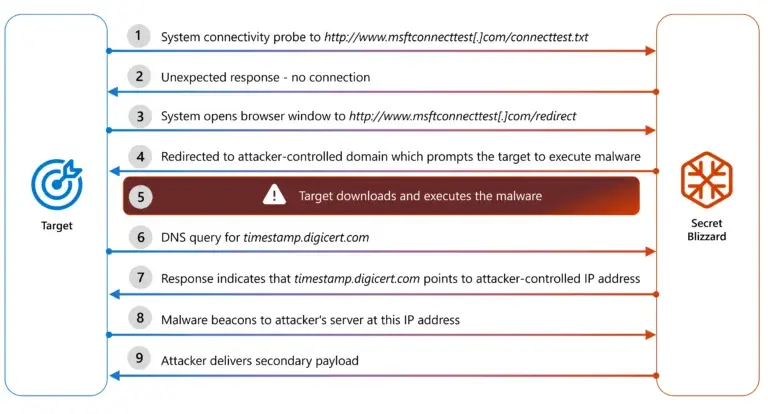

মাইক্রোসফট ফেব্রুয়ারি ২০২৫-এ এই এআইটিএম হামলার একটি উদাহরণ পর্যবেক্ষণ করেছে। হ্যাকাররা লক্ষ্যবস্তুকে একটি ক্যাপটিভ পোর্টালের পিছনে নিয়ে যায়, যা হোটেল বা বিমানবন্দরে ইন্টারনেট অ্যাক্সেস নিয়ন্ত্রণের জন্য বৈধভাবে ব্যবহৃত হয়। এই পোর্টালটি উইন্ডোজ টেস্ট কানেক্টিভিটি স্ট্যাটাস ইন্ডিকেটর চালু করে, যা একটি বৈধ সার্ভিস। এটি ইন্টারনেট অ্যাক্সেস যাচাইয়ের জন্য এইচটিটিপি গেট রিকোয়েস্ট পাঠায়। সাধারণত, এটি ব্রাউজারকে এমএসএন.কম-এ পুনর্নির্দেশ করে। তবে, হ্যাকাররা এই প্রক্রিয়াটি হাইজ্যাক করে ব্যবহারকারীকে তাদের নিয়ন্ত্রিত ডোমেইনে পাঠায়।

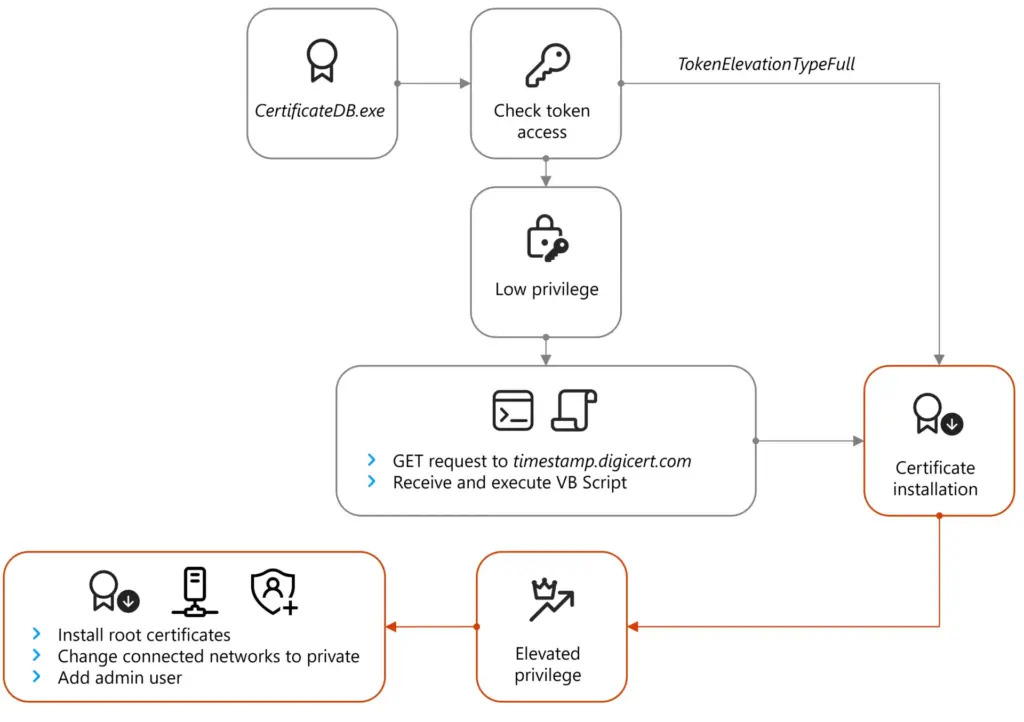

এই ডোমেইনে একটি সার্টিফিকেট বৈধতা ত্রুটি প্রদর্শিত হয়, যা ব্যবহারকারীকে অ্যাপোলোশ্যাডো ম্যালওয়্যার ডাউনলোড এবং এক্সিকিউট করতে প্ররোচিত করে। ম্যালওয়্যারটি “সার্টিফিকেটডিবি.এক্সই” নামে ফাইল হিসেবে উপস্থাপিত হয়, যা ক্যাসপারস্কি অ্যান্টিভাইরাস ইনস্টলার হিসেবে ছদ্মবেশ ধারণ করে। এটি রুট সার্টিফিকেট ইনস্টল করে এবং হ্যাকারদের সিস্টেমে উচ্চতর অ্যাক্সেস পেতে সক্ষম করে।

অ্যাপোলোশ্যাডো গেটটোকেনইনফরমেশনটাইপ এপিআই ব্যবহার করে সিস্টেমের অধিকার পরীক্ষা করে। যদি পর্যাপ্ত অধিকার না থাকে, তবে এটি একটি জাল ডিজিসার্ট ডোমেইন থেকে ভিবিএসক্রিপ্ট আকারে দ্বিতীয় পর্যায়ের পেলোড পাঠায়। ম্যালওয়্যারটি নিজেকে পুনরায় চালু করে এবং ইউজার অ্যাক্সেস কন্ট্রোল (ইউএসি) পপ-আপ উইন্ডোর মাধ্যমে উচ্চতর অ্যাক্সেসের অনুমতি চায়।

যদি অ্যাপোলোশ্যাডোর ইতিমধ্যে পর্যাপ্ত অধিকার থাকে, তবে এটি হোস্টের সব নেটওয়ার্ককে “প্রাইভেট” হিসেবে কনফিগার করে, যা ফায়ারওয়াল নিয়ম শিথিল করে এবং ফাইল শেয়ারিং সক্ষম করে। যদিও মাইক্রোসফট সরাসরি ল্যাটারাল মুভমেন্টের প্রমাণ দেখেনি, এই পরিবর্তনগুলো নেটওয়ার্কে ল্যাটারাল মুভমেন্টের জন্য বাধা কমানোর উদ্দেশ্যে বলে মনে করা হয়।

রাশিয়ার সরকারি নিয়ন্ত্রণ এবং আইএসপি-স্তরের অ্যাক্সেস

রাশিয়ার আইএসপিগুলো “সিস্টেম ফর অপারেটিভ ইনভেস্টিগেটিভ অ্যাকটিভিটিস” (এসওআরএম) নামক গার্হস্থ্য নজরদারি সিস্টেমের মাধ্যমে সরকারের নিয়ন্ত্রণে কাজ করে। এই আইনি কাঠামো এফএসবি এবং অন্যান্য গোয়েন্দা সংস্থাগুলোকে ইন্টারনেট এবং টেলিযোগাযোগ নজরদারি করতে সক্ষম করে। সিক্রেট ব্লিজার্ড এই সিস্টেম ব্যবহার করে এআইটিএম হামলা চালাচ্ছে, যা তাদের বিদেশি দূতাবাসের সংবেদনশীল যোগাযোগে অ্যাক্সেস দেয়।

মাইক্রোসফটের থ্রেট ইন্টেলিজেন্স টিম জানিয়েছে, “আমরা পূর্বে কম আত্মবিশ্বাসের সঙ্গে ধারণা করেছিলাম যে এই গ্রুপ রাশিয়ার সীমানার মধ্যে বিদেশি এবং দেশীয় সত্তার বিরুদ্ধে সাইবার গুপ্তচরবৃত্তি পরিচালনা করে। এটি প্রথমবার আমরা নিশ্চিত করতে পারছি যে তারা আইএসপি স্তরে এই ক্ষমতা রাখে।”

বাংলাদেশের প্রেক্ষাপটে প্রভাব

বাংলাদেশের দৃষ্টিকোণ থেকে, এই ঘটনা বিদেশি দূতাবাস এবং আন্তর্জাতিক সংস্থাগুলোর জন্য সাইবার নিরাপত্তার গুরুত্ব তুলে ধরে, বিশেষ করে যেসব দেশে সরকারি নিয়ন্ত্রিত টেলিযোগাযোগ অবকাঠামো রয়েছে। বাংলাদেশে রাশিয়ার দূতাবাস এবং বাংলাদেশের বিদেশি দূতাবাসগুলোর জন্য এই সতর্কবার্তা স্থানীয় আইএসপি ব্যবহারের ঝুঁকি সম্পর্কে সচেতনতা বাড়ায়। বাংলাদেশের সরকারি ও বেসরকারি প্রতিষ্ঠানগুলোর জন্যও এটি একটি শিক্ষণীয় ঘটনা, কারণ স্থানীয় ইন্টারনেট অবকাঠামোর উপর নির্ভরতা সাইবার হামলার ঝুঁকি বাড়াতে পারে।

বাংলাদেশের সাইবারসিকিউরিটি বিশেষজ্ঞরা এই ধরনের এআইটিএম হামলার বিরুদ্ধে প্রতিরক্ষা হিসেবে ভিপিএন (ভার্চুয়াল প্রাইভেট নেটওয়ার্ক) এবং এনক্রিপ্টেড টানেল ব্যবহারের পরামর্শ দেন। মাইক্রোসফটও মস্কোতে কর্মরত সংবেদনশীল প্রতিষ্ঠানগুলোকে তাদের ট্রাফিক বিশ্বস্ত আইএসপির সঙ্গে এনক্রিপ্টেড টানেলের মাধ্যমে পরিচালনার পরামর্শ দিয়েছে।

বাংলাদেশে সাম্প্রতিক বছরগুলোতে সাইবার হামলার ঘটনা বেড়েছে, যেমন ব্যাংকিং সেক্টরে ফিশিং এবং ম্যালওয়্যার হামলা। রাশিয়ার এই হ্যাকিং কৌশল বাংলাদেশের জন্য একটি সতর্কতা যে, সরকারি এবং বেসরকারি প্রতিষ্ঠানগুলোর উচিত তাদের সাইবার নিরাপত্তা অবকাঠামো শক্তিশালী করা এবং স্থানীয় আইএসপির উপর অতিরিক্ত নির্ভরতা কমানো।

ঐতিহাসিক প্রেক্ষাপট

সিক্রেট ব্লিজার্ড বা টার্লা গত ২৫ বছর ধরে বিশ্বব্যাপী সাইবার গুপ্তচরবৃত্তি চালিয়ে আসছে। তারা মার্কিন কেন্দ্রীয় কমান্ড, নাসা, পেন্টাগন, পূর্ব ইউরোপের পররাষ্ট্র মন্ত্রণালয়, ফিনল্যান্ডের পররাষ্ট্র মন্ত্রণালয়, এবং ইইউ সরকার ও দূতাবাসগুলোর উপর হামলার জন্য সন্দেহভাজন। এই গ্রুপটি অপ্রচলিত কৌশলের জন্য পরিচিত, যেমন ব্রিটনি স্পিয়ার্সের ইনস্টাগ্রাম পোস্টের মন্তব্যের মাধ্যমে ম্যালওয়্যার নিয়ন্ত্রণ এবং নিজস্ব এপিআই সহ ব্যাকডোর ট্রোজান ব্যবহার।

উপসংহার

রাশিয়ার এফএসবি-সমর্থিত সিক্রেট ব্লিজার্ডের এই সাইবার গুপ্তচরবৃত্তি প্রচারণা বিদেশি দূতাবাস এবং সংবেদনশীল প্রতিষ্ঠানগুলোর জন্য একটি গুরুতর হুমকি। মাইক্রোসফটের রিপোর্টটি স্থানীয় আইএসপির উপর নির্ভরতার ঝুঁকি এবং এনক্রিপ্টেড যোগাযোগের গুরুত্ব তুলে ধরে। বাংলাদেশের প্রেক্ষাপটে, এটি সরকারি ও বেসরকারি প্রতিষ্ঠানগুলোর জন্য সাইবার নিরাপত্তা জোরদার করার একটি আহ্বান।